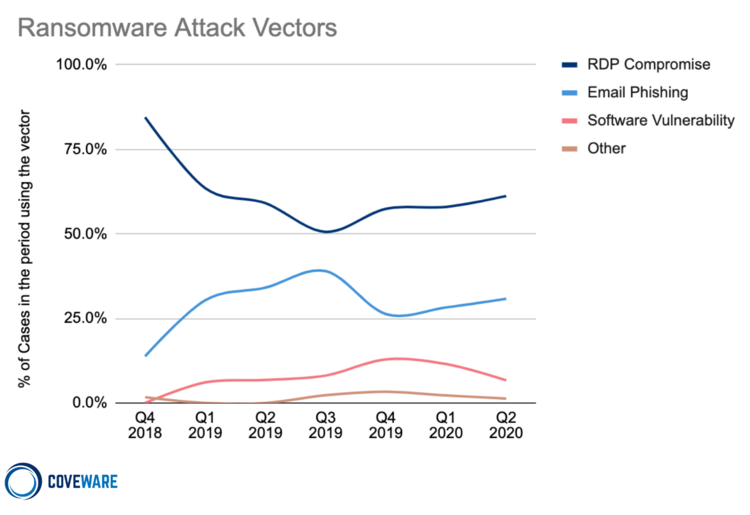

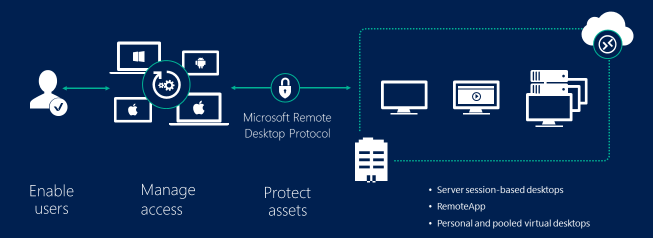

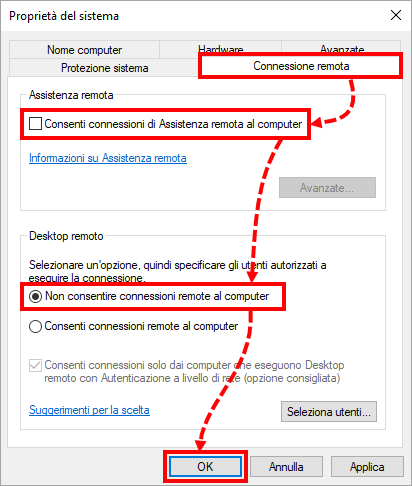

Le conseguenze dello smart working: aumentano i cyber attacchi tramite desktop remoto (RDP) - Cyber Security 360

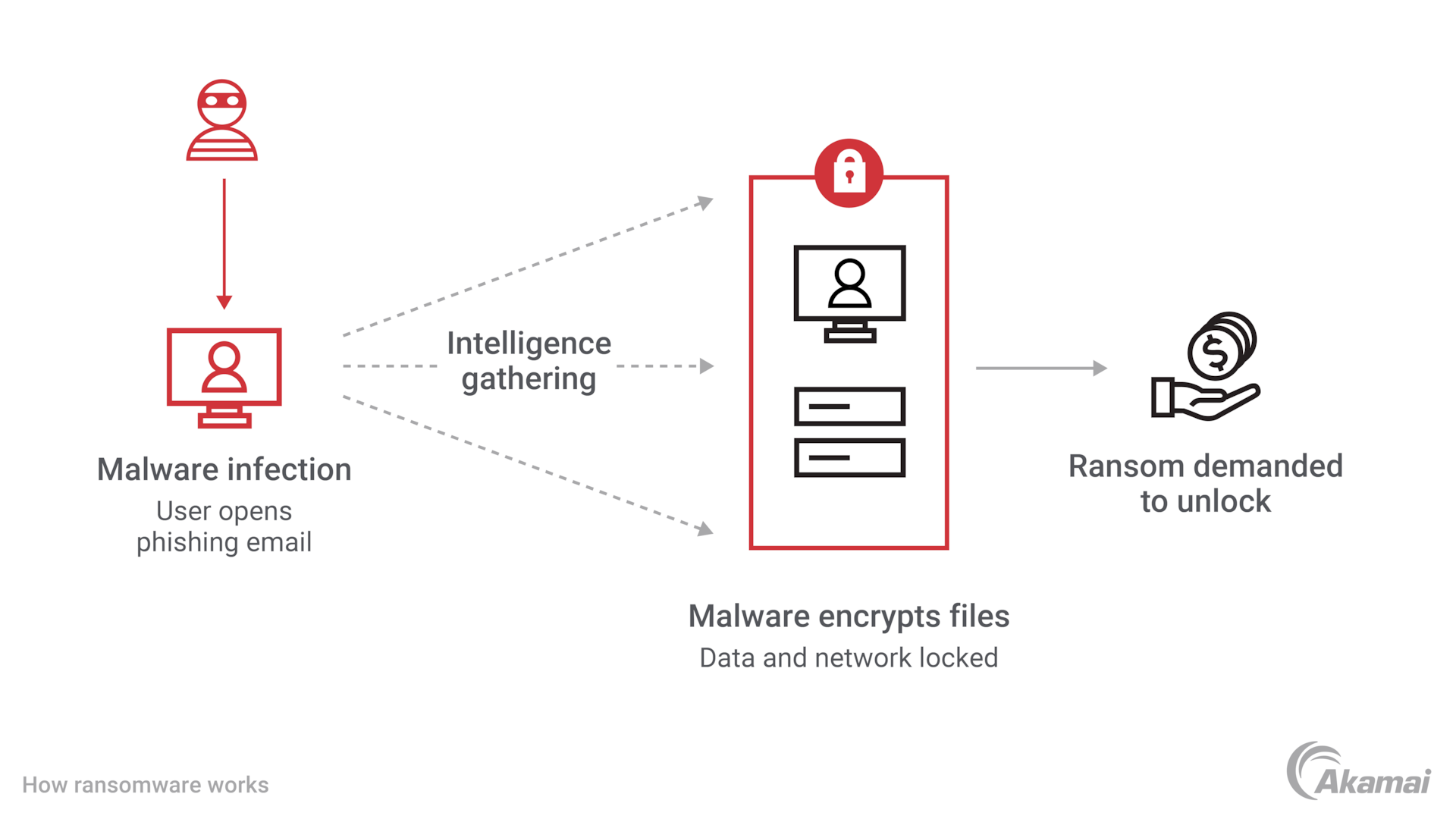

Come gli attacchi ransomware sfruttano i Remote Desktop Protocol non protetti - Infographic | Thales

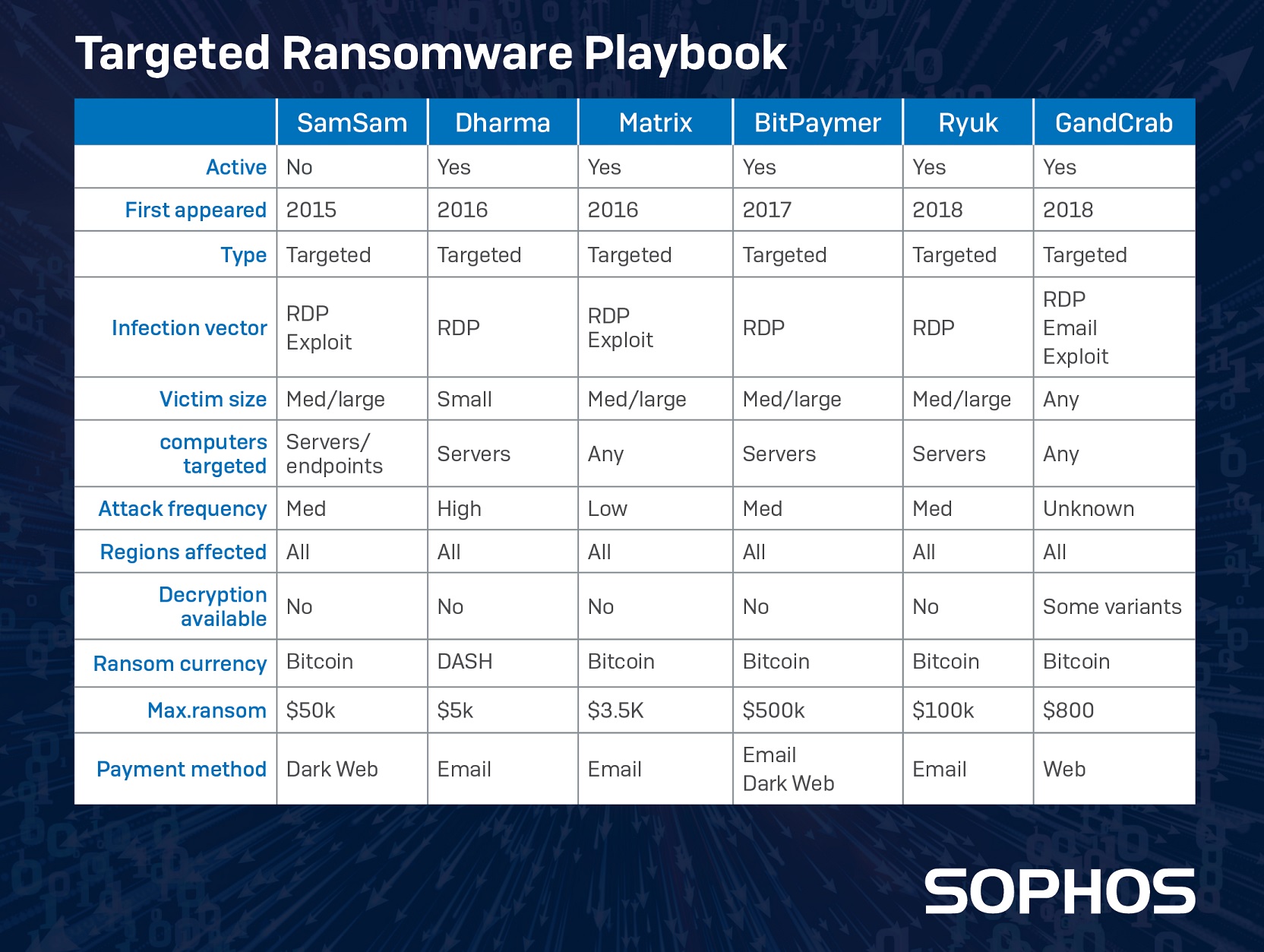

Matrix: tutti i segreti del pericoloso attacco ransomware svelati nel report di Sophos | Il corriere della sicurezza